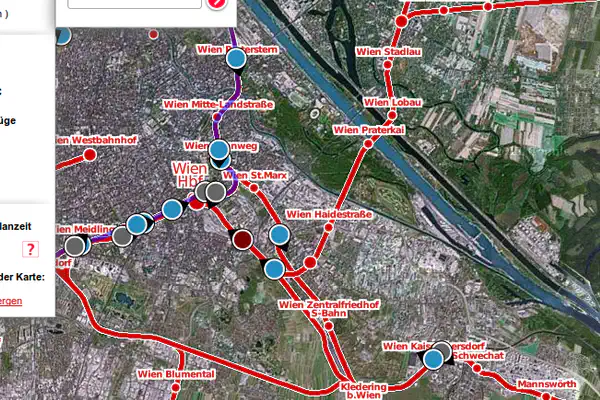

Auf der Seite zugradar.oebb.at ist es ab jetzt möglich die aktuelle Position jedes Zuges der Österreichischen Bundesbahnen auf einer Karte zu verfolgen. Auch wenn hierbei nur die aktuelle Verspätung (wenn vorhanden) verwendet und daraus die Position berechnet wird, so ist es doch angenehm zu sehen, …